WHITE PAPER

07/2019

Gerenciamento de Identidades e Controle de Acesso de Clientes: uma arquitetura de referência da WSO2

By Dakshitha Ratnayake

Enterprise Architect - CTO Office, WSO2

Sumário

1. Introdução ao Gerenciamento de Identidades e Controle de Acesso de Clientes (CIAM)

1.1 Clientes hiperconectados e seus requisitos de segurança, privacidade e experiência

Hoje, os clientes cada vez mais sofisticados veem as interações digitais como o principal mecanismo de conexão com as marcas e, portanto, esperam relações on-line mais profundas, entregues de maneira simples e direta. Transformar a experiência do cliente está no centro da transformação digital e as tecnologias digitais estão mudando o jogo das interações com novas regras e possibilidades que eram inimagináveis há apenas alguns anos. A maioria das empresas tem um grande número de clientes que acessam o mobile, IoT e outros canais, além de meros aplicativos da web, que podem ou não residir dentro do firewall. Como os consumidores realizam cada vez mais transações sensíveis e de alto valor digitalmente, é imperativo que as organizações protejam seus negócios contra ameaças aos canais voltados para o consumidor, especialmente no contexto de serviços financeiros, farmacêuticos e outros setores altamente regulamentados.

A coleta, o armazenamento e a análise de dados do consumidor permitem que empresas e organizações governamentais forneçam melhores experiências digitais a seus consumidores. Isso cria oportunidades adicionais de vendas e aumenta a fidelidade à marca. As empresas que capitalizam os insights dos clientes têm uma vantagem competitiva sobre seus concorrentes que não o fazem à medida que o número de clientes, aplicativos e serviços continua a crescer, os dados coletados nos clientes também aumentam rapidamente. Ao mesmo tempo, como os dados do consumidor são coletados de vários canais, esses dados geralmente são encontrados em armazenamentos de identidades diferentes, criando experiências de usuário inconsistentes e impedindo a capacidade de ter uma visão unificada desses consumidores.

Além disso, os clientes esperam algum controle sobre como as empresas coletam, armazenam, gerenciam e compartilham seus dados de perfil. Com a concorrência a

apenas um clique de distância, o uso inadequado de dados de clientes por uma empresa, seja deliberado ou inadvertido, pode prejudicar significativamente o valor da marca.

A folha de truques do HTML tem seu editor embutido onde você pode visualizar o documento em que você está trabalhando. Clique aqui para tentar.

1.2. CIAM para uma experiência segura e perfeita para o cliente

O Gerenciamento de Identidades e Controle de Acesso de Clientes (CIAM) atende aos requisitos mencionados acima do cliente hiperconectado. O CIAM é um subgênero emergente do IAM tradicional, que é de vital importância para uma experiência digital perfeita para o cliente. Um sistema CIAM eficaz fornece mais do que apenas acesso, pois permite um relacionamento entre o cliente e a organização e facilita o compartilhamento de dados do qual dependem as informações de marketing e as atividades de inteligência de negócios.

1.2.1 Benefícios do CIAM

As empresas devem considerar a implementação de uma solução CIAM porque:

- Ajuda a fornecer uma visão holística do cliente, o que permitirá que as empresas compreendam as ações de seus clientes em vários pontos de acesso.

- Fornece uma experiência unificada ao cliente. Ele permite a conversão e a retenção do cliente por meio de opções consistentes de cadastro e autenticação em escala e desempenho extremos, permitindo, assim, uma experiência segura e perfeita para o cliente.

- Pode fornecer relatórios e análises consolidados em torno dos usuários para gerar várias oportunidades de vendas. Essas estatísticas geralmente incluem dados demográficos, cadastro social e dados de login, dados comportamentais e atividade de receita.

- Adere às regulamentações de privacidade e melhora a agilidade e a escalabilidade para suportar milhões de identidades de clientes.

- Ajuda a construir a ponte entre marketing e linha de negócios para entregar ofertas que mantenham os clientes satisfeitos ao fornecer dados acionáveis para a empresa.

As soluções de IAM tradicional não fornecem esses benefícios (conforme explicado na seção 1.2.2).

1.2.2 CIAM vs IAM Tradicional

O CIAM vai além do IAM tradicional, também conhecido como Workforce IAM. O Workforce

IAM olha para dentro, onde o foco está nas interações entre empresa e funcionário (B2E) e entre empresas (B2B). Algumas empresas têm a impressão errônea de que uma solução IAM desenvolvida especificamente para funcionários é uma opção natural para as interações com os clientes. É importante observar que o CIAM transcende o IAM tradicional, especialmente na análise do comportamento do cliente, na coleta de consentimento para o uso de dados do usuário e na integração em sistemas de gerenciamento de relacionamento com clientes (CRM), dispositivos conectados e sistemas de automação de marketing.

O objetivo do workforce IAM é reduzir o risco e o custo associados à integração e à terceirização de novos funcionários, parceiros e fornecedores. Por outro lado, o objetivo do CIAM é ajudar a impulsionar o crescimento da receita aproveitando os dados de identidade para adquirir e reter clientes. Se os processos do CIAM são complicados, a experiência é ruim e a segurança é fraca, os clientes naturalmente se aproximam dos concorrentes que oferecem esses processos de maneira mais simplificada ou fácil de usar. O mesmo não acontece com os funcionários porque os funcionários são obrigados a cumprir e se adequar aos sistemas e tecnologias da empresa. Poucos funcionários deixam seu empregador porque os processos de IAM entre empresas e funcionário (B2E) são arcaicos ou difíceis de usar – os funcionários são pagos para usar os sistemas de uma organização. Por outro lado, os clientes irão embora se a experiência do usuário não for suave o suficiente.

Os sistemas CIAM variam de sistemas de IAM para funcionários nas seguintes áreas de base:

O solucionador de cubo de rubik encontrará a solução para o seu quebra-cabeça em 20 etapas. Você não precisa aprender a solução.

| IAM Tradicional | Customer IAM | |

| Objetivo de negócios | Reduz o risco e melhora a eficiência | Atrair e reter clientes |

| Perfil de usuário | Todas as informações necessárias de um empregado são adquiridas na contratação | A informação do cliente é adquirida gradualmente ao longo do tempo (perfil progressivo) |

| Controle | As identidades dos funcionários são gerenciadas centralmente pela empresa | O controle de identidade é compartilhado entre a empresa e o cliente (distribuído) |

| Experiência | Baixa prioridade (a menos que diminua a eficiência) | Prioridade máxima |

| Personalização | Prioridade baixa | Prioridade máxima |

| Privacidade e Envolvimento do Usuário | Políticas e procedimentos centrados na organização | Políticas e preferências centradas no cliente |

| Escala | 100s e 1000s | 1000000s |

| Desempenho e Confiabilidade | Geralmente não priorizado | Extremamente importante |

Tabela 1 - IAM tradicional vs Customer IAM

O JS beautifier é um programa on-line gratuito que vale a pena marcar. Use-o para limpar scripts da web.

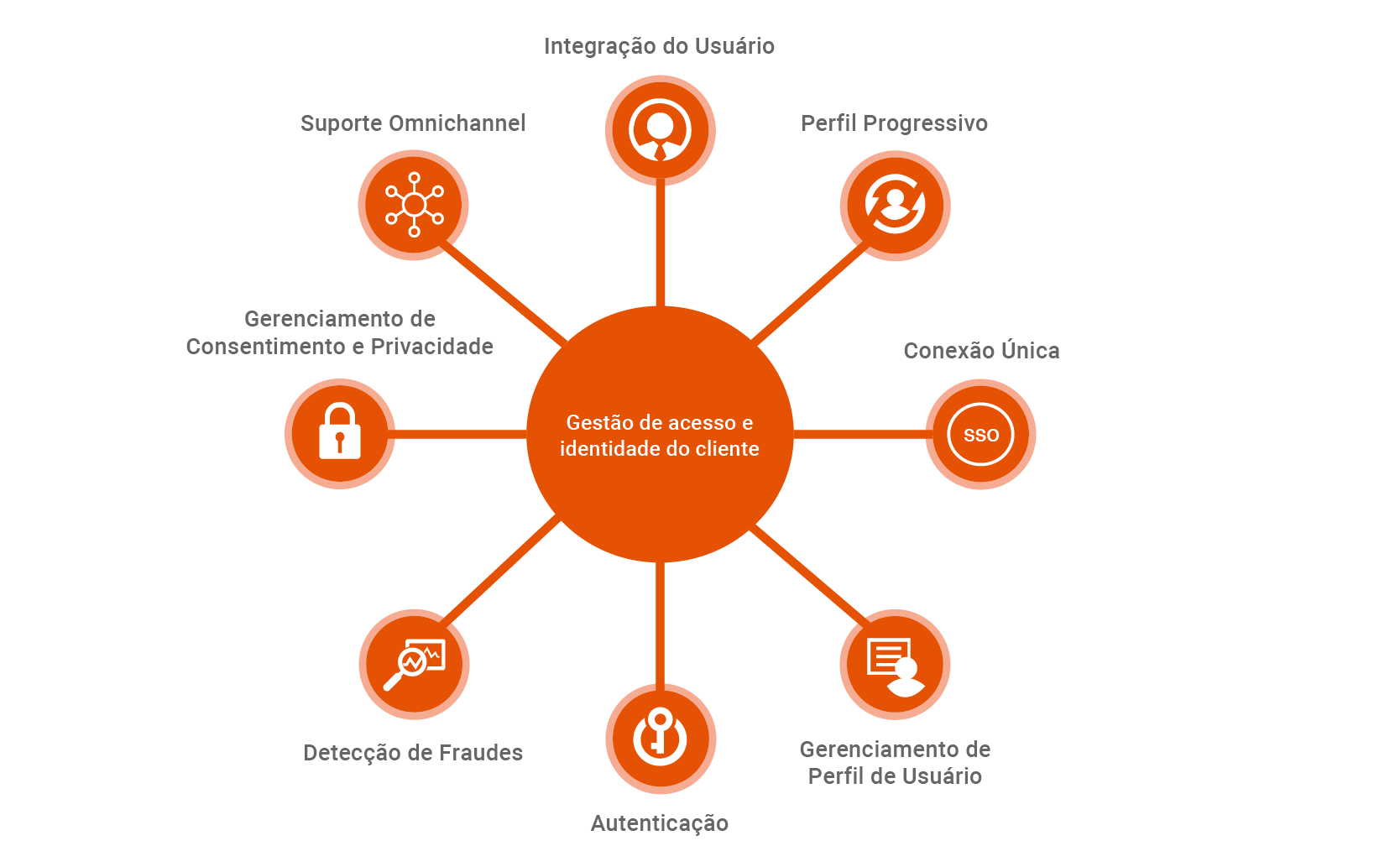

2. Principais recursos do CIAM

Figura 1 - Principais Recursos do CIAM

2.1 User On-Boarding - O início de um relacionamento digital

2.1.1 Registro

Normalmente, a primeira etapa em um processo do CIAM é o registro do usuário. O objetivo dessa fase é converter visitantes anônimos e casuais de sites em usuários registrados conhecidos e ativos. Se o registro for muito difícil, o cliente abandonará o processo de registro, o que terá um impacto negativo no negócio. Serviços personalizados e aprofundamento do relacionamento com o cliente digital são alguns benefícios do cadastro além de identificar um usuário. É importante que o registro seja tão fácil e simples quanto possível ao coletar dados valiosos de identidade do cliente. Idealmente, as organizações devem fornecer aos usuários várias opções de registro, como registro de autoatendimento, registro social e administração delegada.

2.1.1.1 Autoatendimento de Cadastro

O autoatendimento de cadastro é o método mais comum para cadastrar usuários on-line, permitindo que eles se registrem automaticamente para uma conta de usuário e forneçam seus dados de identidade. Um formulário de autoatendimento para cadastro geralmente espera componentes como nome de usuário, senha e um ou mais campos de dados. O ideal é que o formulário seja o menor possível e exija apenas os campos necessários para criar uma conta. Os tipos de dados coletados no registro dependem do tipo de serviço ou informação que o usuário está solicitando. A organização pode coletar mais dados sobre o usuário ao longo do tempo, o que é conhecido como perfil progressivo.

2.1.1.2 Cadastro social

A necessidade de registro contínuo deu origem ao uso de identidades sociais no processo, que é conhecido como cadastro social. O cadastro social agiliza o registro, aproveitando um login social, como Facebook, Google, LinkedIn e Twitter. Os usuários podem aprovar que os atributos de sua conta de mídia social sejam preenchidos no formulário de registro com essa abordagem, reduzindo muito a digitação e simplificando todo o processo de registro. Os usuários economizam tempo de registro e podem acessar com seus logins sociais quando retornam ao site. Essa abordagem fornece benefícios para o usuário e o site. Dito isso, o cadastro social não é suficiente para todos os casos de uso, como casos de uso de alta segurança ou com usuários que não usam mídias sociais.

2.1.1.3 Administração Delegada

A administração delegada é outra forma de registro. Embora esse modelo seja semelhante ao autorregistro, na administração delegada, um representante age em nome do usuário e cria manualmente a conta para o usuário. Um centro de atendimento ao cliente ou um help desk que cria contas de usuário online em nome dos usuários são exemplos clássicos. A solução CIAM deve fornecer uma interface administrativa que permita aos representantes criar, gerenciar e excluir contas de usuário e senhas em nome do usuário. Para suportar esse tipo de modelo, a solução CIAM deve fornecer uma estrutura de autorização robusta que controle quem pode acessar quais contas de usuário e dados.

2.1.2 Validação de conta

A identidade de um indivíduo e os elementos de dados de identidade associados devem ser validados antes que uma conta de usuário seja criada. Mesmo no caso em que os atributos de usuário necessários para o registro são buscados por meio de um provedor de identidade de terceiros, a última fase do registro envolverá o envio de um formulário pelo usuário. O objetivo da validação é verificar as informações fornecidas, e garantir que os usuários são quem eles dizem que são. Os níveis de validação variam: as operações de contas de alto risco exigem técnicas de validação mais sofisticadas, enquanto as operações de contas de baixo risco podem exigir pouca ou nenhuma validação.

As soluções CIAM podem fornecer várias técnicas para validar as contas de usuários e seus dados de identidade associados, incluindo:

- Validação de formato – Aplica formatos de entrada de dados consistentes, como campos obrigatórios, comprimento de campo ou tipo de campo.

- Validação de dados – Garante a precisão dos dados inseridos (com ou sem serviços de terceiros). Por exemplo, validar os dados do cartão de crédito ou a idade de uma pessoa.

- O teste de Turing público completamente automatizado para diferenciação entre computadores e humanos (CAPTCHA) ou o reCAPTCHA do Google – Discerne os humanos dos computadores, apresentando ao usuário uma tarefa que os humanos podem realizar, mas os computadores não podem.

Ao mesmo tempo, técnicas adicionais de verificação de identidade devem ser aplicadas a algumas contas e transações. A prova de identidade ajuda as organizações a validar a autenticidade dos usuários. As duas técnicas de revisão mais comuns são as seguintes:

- Verificação de e-mail – verifica a autenticidade do endereço de e-mail enviando um e-mail automático ao usuário e fornecendo um link que redireciona o usuário de volta ao site para concluir o processo de registro.

- Autenticação Dinâmica Baseada no Conhecimento (KBA) – verifica o usuário com base em fatos (segredos) que não são amplamente divulgados, o ideal é que seja com base em transações anteriores com a organização. A KBA também pode incluir análise de impressões digitais e geolocalização entre outras coisas.

Ao integrar os clientes, também é importante pensar no aspecto de usabilidade. Há muito debate sobre a precedência da segurança sobre a usabilidade nos últimos anos, porque encontrar o equilíbrio certo tem sido extremamente difícil.

2.2. Perfil Progressivo

O perfil progressivo permite que uma organização crie um perfil de usuário abrangente ao longo do tempo. No momento do registro, uma conta de usuário normalmente é uma conta com apenas alguns atributos. Quando o cliente se sente mais à vontade com a organização, ou seja, solicita mais serviços ou realiza transações, fica mais disposto a compartilhar dados pessoais. Nesse ponto, a empresa pode solicitar dados de identidade adicionais. Por exemplo, no momento do registro, um usuário pode precisar fornecer apenas um nome, sobrenome e endereço de e-mail. Se esse usuário quiser baixar um white paper, acessar um serviço digital ou comprar um produto, a empresa poderá solicitar atributos adicionais de identidade, como nome da empresa, cargo e informações de contato.

2.3. Login Único

O Login Único (SSO) garante que os clientes tenham uma experiência de login consistente com credenciais comuns nas propriedades digitais. O SSO é um recurso comumente procurado na maioria das implementações de IAM hoje em dia, e um sistema CIAM também deve fornecer o mesmo, oferecendo suporte aos protocolos de federação padrão, como SAML, OAuth e OIDC, entre os sites de uma organização. O sistema CIAM também pode incluir conectores proprietários para aplicativos hospedados internamente e aplicativos SaaS, como sistemas de CRM e sistemas de automação de marketing, para permitir uma experiência única de logon. Sem dúvida, o SSO é uma necessidade absoluta em um sistema CIAM quando uma empresa oferece vários portais para executar funções de negócios.

2.4. Gerenciamento de perfil de usuários

Depois de registrados, os clientes precisam de recursos de autoatendimento para gerenciar, adicionar, atualizar ou excluir seus próprios dados. Os portais de autoatendimento do cliente devem ser fornecidos pelas soluções CIAM para permitir que clientes e administradores delegados definam explicitamente preferências, que devem ser armazenadas em um perfil de cliente unificado para facilitar experiências consistentes e personalizadas entre os canais. O portal de autoatendimento é o local único para

- Visualizar ou atualizar um perfil

- Gerenciar os consentimentos dados a aplicativos de terceiros

- Redefinir uma senha

- Gerenciar credenciais

- Gerenciar preferências

- Configurar opções de recuperação de conta

- Visualizar sessões de login simultâneas e logs de atividades

- Pedido de exportação de dados

- Associar logins sociais e muito mais

2.5 Autenticação

Autenticação além do escopo de nome de usuário e senha é um requisito para um número crescente de casos de uso do CIAM.

2.5.1. Login social

O login social é um fator chave de sucesso no CIAM e um bom sistema CIAM deve oferecer suporte ao login com vários provedores de identidade social para facilitar a aquisição de clientes. O login social fornece login federado que permite aos usuários usar uma identidade digital existente emitida por um provedor de identidade de terceiros confiável (IdP). Isso permite que um usuário acesse um aplicativo de terceiros sem ter que passar por um novo processo de registro, e o IdP de terceiros autentica o usuário e permite que o sistema CIAM capture os atributos de identidade do usuário.

O login social tornou-se cada vez mais popular nos últimos anos porque os usuários se queixam da fadiga do registro depois de serem forçados a se registrar novamente para concluir uma transação. Os sistemas de IAM tradicional não incentivam o login social. Notavelmente, o login social é tratado como um fator de alto risco, pois a empresa não tem controle sobre como as credenciais do usuário são armazenadas e gerenciadas por um provedor de identidade de terceiros. O mesmo fator de risco existe no CIAM, mas um compromisso entre conveniência e segurança. Além disso, a linha de negócios desempenha um papel fundamental para negociar se é necessário usar o login social ou não. Por exemplo, os institutos financeiros nem sequer consideram a integração do login social por questões óbvias de segurança e privacidade.

2.5.2. Autenticação Multifator (Autenticação forte)

Quando os sistemas hoje em dia contêm tantas informações confidenciais e identificáveis pessoalmente, fica claro que apenas as senhas não são suficientes. As ameaças de segurança de hoje exigem medidas de proteção muito mais robustas, especialmente para transações de alto risco ou de alto retorno, como uma compra ou pagamento. A Autenticação forte ou Autenticação multifatorial (MFA) confirma a identidade de um usuário e garante que apenas as pessoas certas obtenham acesso adicionando uma camada adicional ao processo de autenticação. A MFA oferece uma variedade de fatores para escolher, desde fazer uma pergunta de segurança até a captura e confirmação de dados biométricos para usar chaves de autenticação física, códigos ou senhas de uso único (OTPs).

Autenticação forte é incentivada no CIAM e no workforce IAM. Os sistemas workforce IAM dependem de tokens de hardware para MFA, enquanto um sistema CIAM de grande escala

usa sof tokens como Senha única (OTP) a SMS/E-mail ou Senha única com base em tempo (TOTP) (Google Authenticator). Tanto o Google quanto o LinkedIn usam o FIDO U2F internamente para autenticação de funcionários. Quase todos os aplicativos móveis de consumidores produzidos por fornecedores em domínios financeiros, de varejo e de companhias aéreas agora suportam login com Touch ID.

2.5.2. Autenticação Adaptável (Autenticação Baseada em Risco)

Os segundos fatores de autenticação (por exemplo, OTP a SMS, biometria) devem ser adaptativos ou baseados em risco. Ou seja, a solução CIAM deve considerar o contexto do dispositivo do usuário, o recurso que ele está tentando acessar, o tipo de transação que está realizando ou outros fatores contextuais para determinar o segundo e o enésimo fator de autenticação.

Autenticação baseada em risco é a avaliação de parâmetros ambientais de tempo de execução, análise comportamental do usuário e inteligência de fraude/ameaça para corresponder ao mecanismo de autenticação apropriado ao nível de risco do negócio ou conforme exigido pelas regulamentações. É um sistema de autenticação não estático, que leva em consideração o perfil do agente que solicita acesso ao sistema para determinar o perfil de risco associado a essa transação. O perfil de risco é então usado para determinar a complexidade do desafio. Com base nos fatores de risco, o sistema decidirá se deve usar o SMS OTP ou usar a Autenticação com Base no Conhecimento (KBA). Para determinar o risco da transação, o sistema de autenticação pode usar um mecanismo de risco, que leva em consideração a localização geográfica onde a transação foi iniciada, a frequência e o valor da transação, entre outros critérios.

2.6. Detecção de fraude

Um sistema CIAM deve ser capaz de consumir informações de fraude para fins de avaliação pelo mecanismo de detecção de risco/fraude para escolher os mecanismos de autenticação corretos e permitir ou negar acesso ou conclusão de transação.

A análise de identidade pode ser usada para identificar um usuário recorrente e gerar uma pontuação de risco com base no dispositivo, endereço IP, geolocalização ou comportamento do usuário. Em outras palavras, domínios inválidos conhecidos, credenciais comprometidas, contas suspeitas de fraude, padrões de fraude e comportamento de botnet serão alimentados no mecanismo de detecção de fraudes durante uma transação. Com base nos algoritmos de detecção de anomalias ou regras definidas no mecanismo, o sistema CIAM responderá aos eventos fraudulentos, bloqueando as transações, bloqueando as contas dos clientes e gerando alertas para as partes responsáveis.

Por exemplo, se um cliente fizer login em sua conta primeiro nos EUA e depois na China em um intervalo de uma hora, ele será considerado um evento de fraude com uma alta pontuação de fraude. Outro exemplo, se um cliente acessa serviços on-line entre 21h e 23h GMT 90% do tempo, e se as mesmas credenciais de usuário forem usadas para acessar o sistema entre 2h e 3h GMT, isso também é considerado ser um evento de fraude com uma pontuação média de fraude.

2.7. Consentimento e Gerenciamento de Privacidade

À medida que as organizações crescem, mais e mais dados de identidade do cliente são coletados para tomar decisões mais personalizadas e baseadas em contexto. Muitos consumidores se tornaram mais sensíveis a problemas de privacidade com o fluxo recente de violações de identidade de alto perfil. As organizações que operam em várias jurisdições têm mais probabilidade de cumprir várias regulamentações de privacidade. Portanto, o consentimento do cliente e o gerenciamento de privacidade são uma prioridade máxima para a maioria das organizações.

As organizações devem seguir as regras e regulamentos relativos à coleta de dados do usuário impostos por governos e diferentes órgãos industriais. Atualmente, existem muitas regulamentações rigorosas de privacidade que variam de acordo com a região, o setor, a empresa e até mesmo de pessoa para pessoa, e o cumprimento dessas regulamentações é fundamental, pois as violações podem levar a danos à marca, perda de confiança do cliente e multas extravagantes. Portanto, as soluções CIAM devem fornecer políticas de governança de acesso a dados centralizadas, instalações na interface do usuário para permitir que os clientes forneçam preferências granulares centradas no usuário e outros recursos para garantir que o armazenamento regional de dados e outras obrigações de privacidade sejam atendidas.

2.8 Suporte omnichannel

Os clientes de hoje interagem com serviços on-line por meio de vários canais, como laptops, smartphones, quiosques, consoles de jogos e assistentes digitais pessoais. As soluções CIAM devem ser otimizadas para experiências de usuários entre canais. A função de um CIAM em um ambiente omnichannel varia de autenticar o cliente por meio de vários canais até o gerenciamento das preferências do cliente por meio desses mesmos canais para criar um perfil de cliente unificado. Por exemplo, os assinantes de revistas de notícias podem escolher a versão impressa, a versão digital ou ambas, e a assinatura digital está disponível na Web, em um smartphone ou tablet. Se um cliente usar o aplicativo para celular da revista para destacar algum conteúdo, o mesmo texto deverá permanecer realçado quando o usuário visualizar o mesmo conteúdo na web. Esta é uma experiência perfeita.

Os canais disponíveis para um usuário variam de organização para organização e de serviço para serviço. Além disso, para proporcionar uma melhor experiência geral ao cliente, a tendência atual é proporcionar uma melhor integração entre as experiências de compras on-line e físicas. Por exemplo, os gigantes do varejo veem que o futuro do setor não será preto ou branco na escolha on-line ou na loja, será multicanal. O resultado é que as empresas em muitos setores estão buscando oferecer uma experiência melhor e ininterrupta ao cliente por meio de múltiplos canais, e é imperativo ter um sistema CIAM que permita uma experiência omnichannel suave.

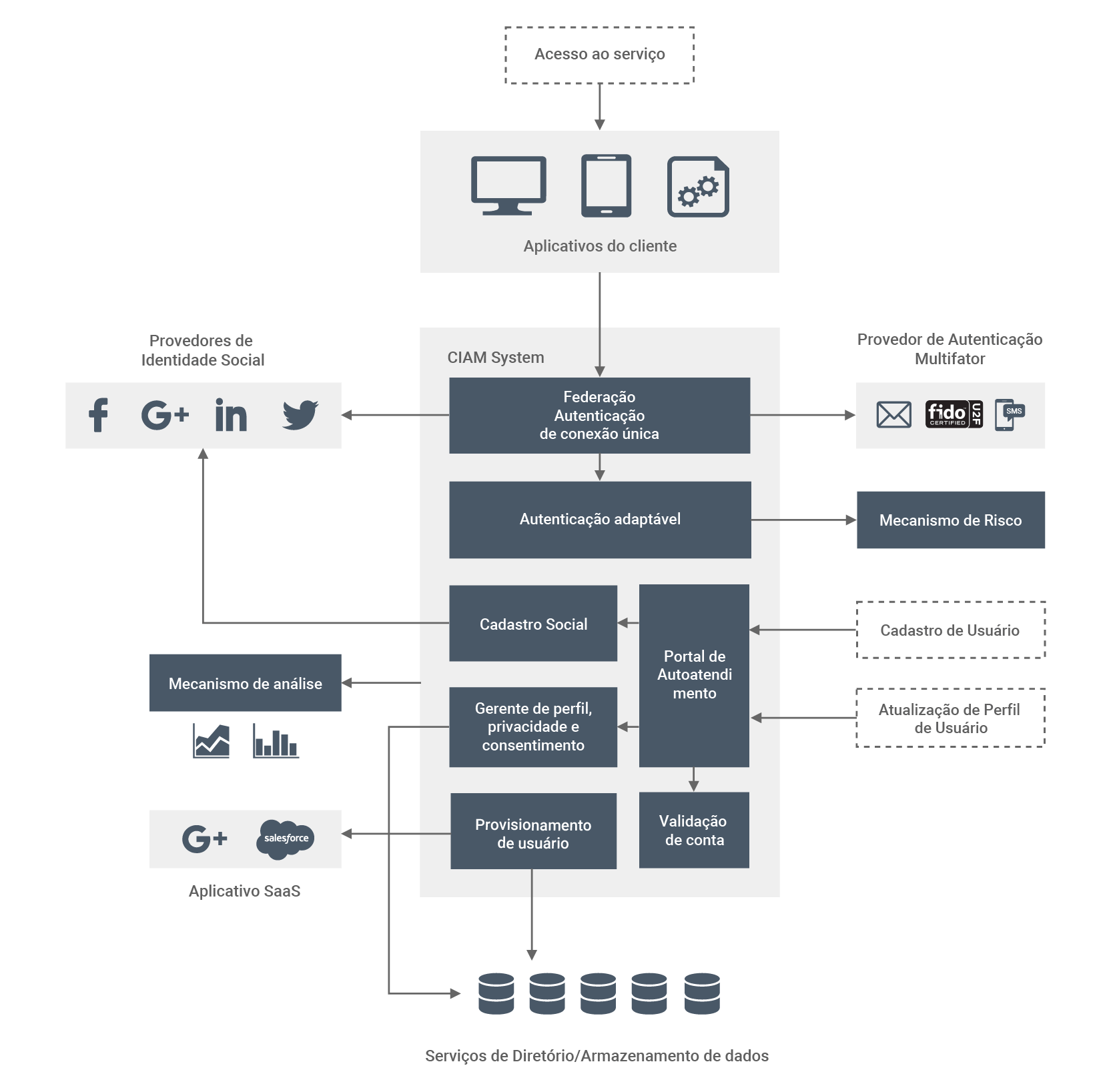

3. CIAM - Uma arquitetura de referência WSO2

Os recursos do CIAM, na verdade, não são renderizados por um único produto. Esses recursos são mais frequentemente fornecidos por meio de uma solução integrada, geralmente integrando um sistema IAM, uma solução de análise de dados, plataformas de dados de clientes, plataformas de gerenciamento de dados, sistemas de verificação de identidade, plataformas de comércio eletrônico e muito mais. Os requisitos do CIAM evoluem ao longo do tempo com novos requisitos de negócios. Portanto, as organizações precisam de uma plataforma de IAM de consumidor orientada a eventos e ágil que possa se adaptar para atender às novas oportunidades e desafios de negócios.

A WSO2 é a única provedora que oferece uma plataforma de integração ágil de software de código aberto (sem bloqueio de provedor) e ágil para o CIAM. O WSO2 Identity Server, juntamente com a Integration Agile Platform WSO2, fornece recursos inovadores para abordar padrões comuns de CIAM e também pontos de extensão para estender seu conjunto de recursos para atender às necessidades exclusivas dos clientes. Esta seção abordará alguns dos principais requisitos do CIAM por meio de um conjunto de padrões de arquitetura comumente implementados com o WSO2 Identity Server, bem como o restante dos componentes da WSO2.

3.1. Segurança e Administração Centralizada

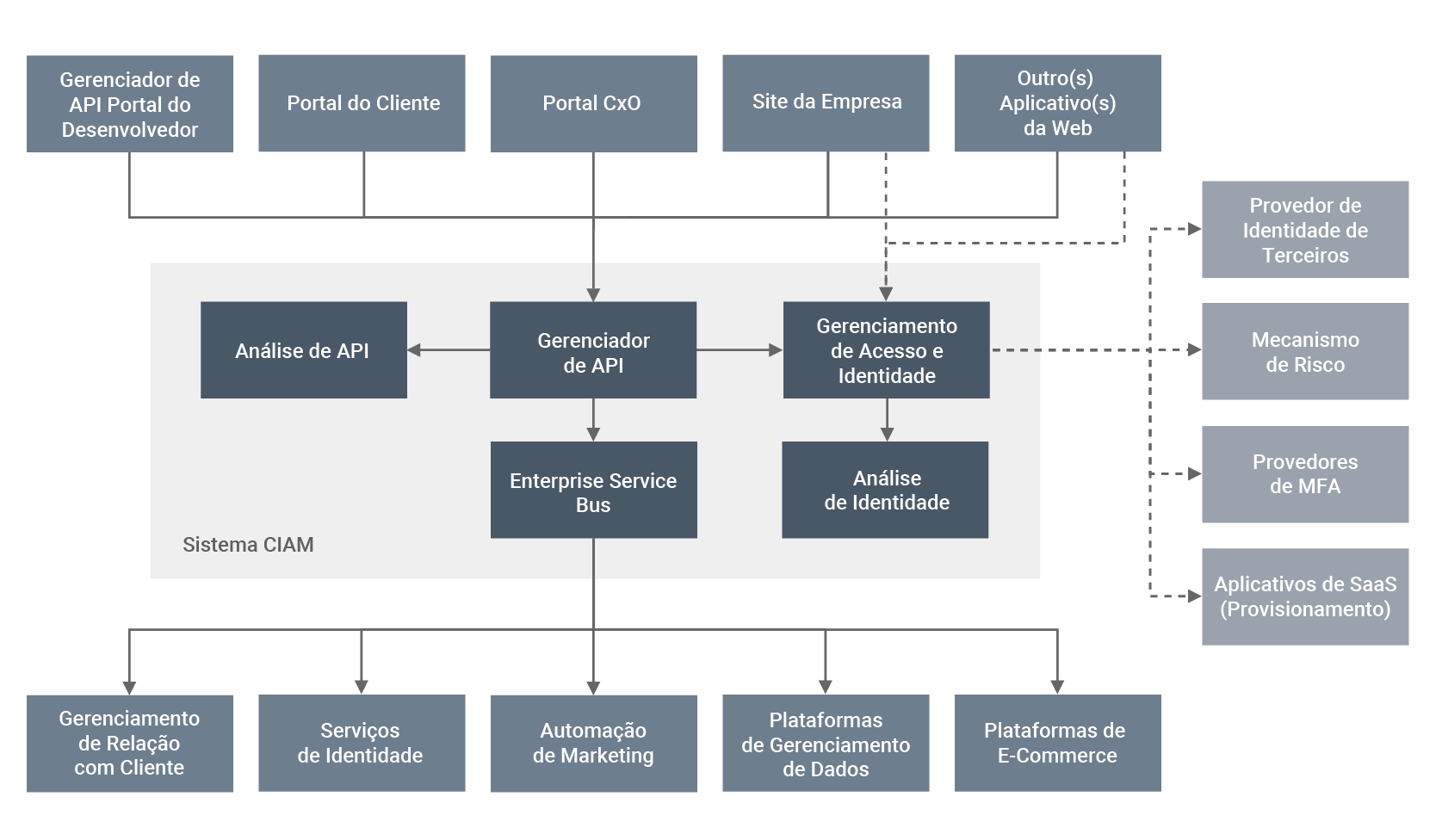

Figura 2 - Segurança e Administração Centralizada (com autenticação adaptativa e análise)

Em um nível básico, uma empresa deve aproveitar um sistema CIAM centralizado para proteger a identidade do cliente e os dados de perfil da autenticação, dando suporte aos padrões de identidade relevantes, como SAML, OAuth, OIDC e System for Cross-domain Identity Management (SCIM).Ela também devem fornecer login unificado (SSO) em todas as suas propriedades digitais, ou seja, sites e outros aplicativos. As capacidades de login social também podem ser introduzidas neste ponto. Os recursos de Provisionamento de usuários de entrada, saída e just-in-time (JIT) podem ser usados para gerenciar informações sobre usuários em vários sistemas e aplicativos. Além disso, os recursos de provisionamento de identidade podem ser usados para propagar identidades de usuários em diferentes provedores de SaaS. Várias instâncias do sistema CIAM devem ser implantadas para permitir acesso de baixa latência e alto desempenho a dados de identidade e perfil de muitos milhões de clientes.

Como próxima etapa, a empresa deve permitir o cadastro conveniente de autoatendimento, o gerenciamento de contas e os recursos de recuperação de conta. Eles também devem criar uma visão unificada do cliente a partir de repositórios de identidade distintos, acessíveis a todos os aplicativos. A partir de então, um MFA seguro e totalmente personalizável que equilibra segurança e conveniência para os clientes pode ser introduzido. Sem falar que a solução CIAM deve aplicar políticas centralizadas e governança de acesso de dados refinada que pode ser usada para impor o consentimento do cliente e aderir aos regulamentos aplicáveis em todos os momentos.

Posteriormente, para suportar autenticação e análise adaptativa, o sistema CIAM pode ser integrado com mecanismos de análise e mecanismos de risco. A análise do CIAM ajuda a organização a entender quem são seus clientes e como gerar mais receita por meio de interações on-line com o cliente. Com a autenticação adaptativa, diferentes fluxos de autenticação podem ser determinados com base em parâmetros contextuais e no risco envolvido. Para determinar o risco de uma transação, o sistema de autenticação pode usar um mecanismo de risco, que leva em consideração a localização geográfica onde a transação foi iniciada, a frequência, e o valor da transação entre outros critérios.

Procure as melhores geek ganks e engane seus colegas de classe e colegas!

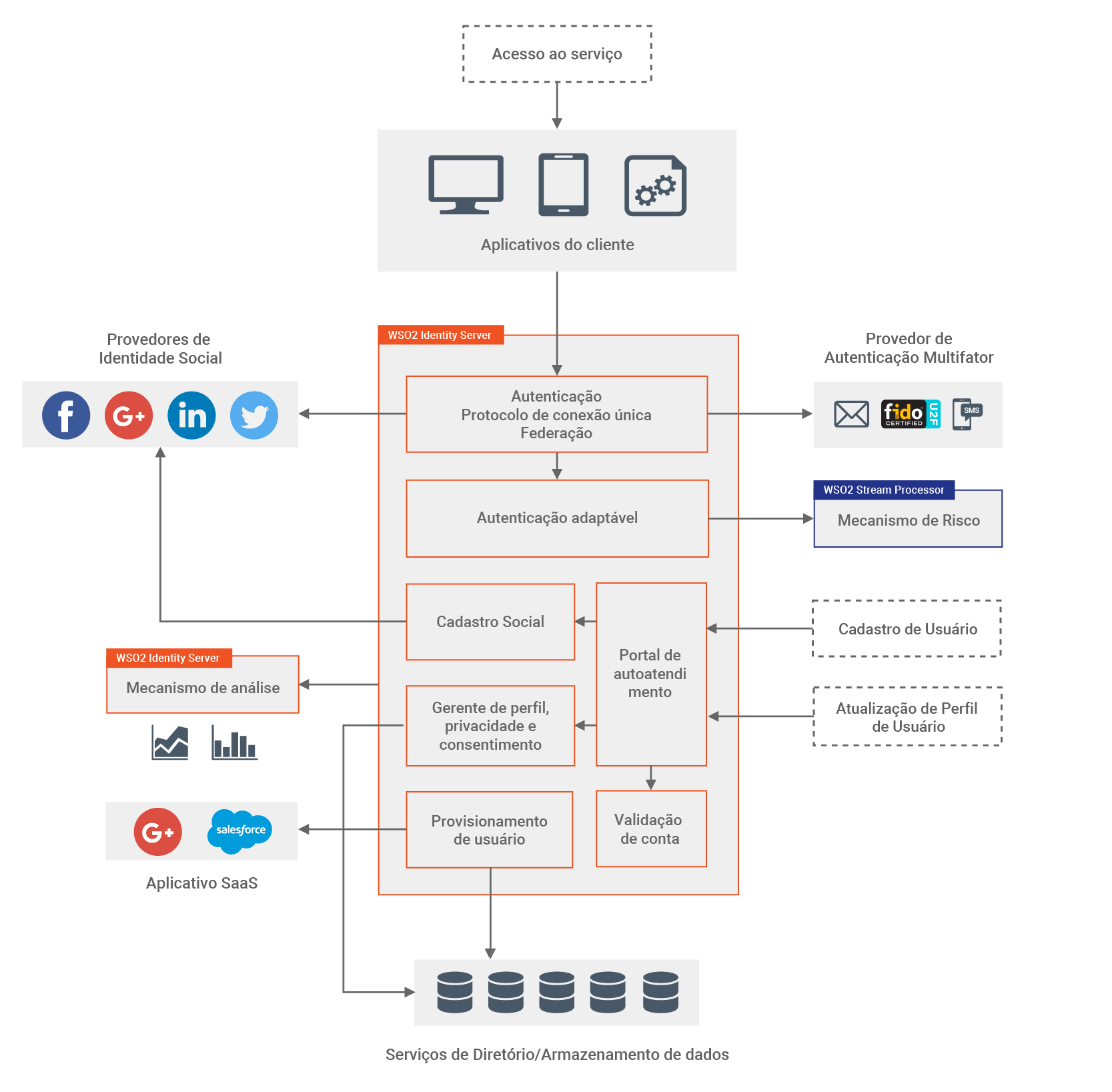

3.1.1 Segurança e administração centralizadas com o WSO2 Identity Server

Figura 3 - Recursos CIAM centralizados com o WSO2 Identity Server e o WSO2 Stream Processor

O WSO2 Identity Server é um produto IAM de código aberto exclusivo e flexível, que permite que as empresas realizem login/logout único, federação de identidades, autenticação forte, administração de identidades, gerenciamento de contas, provisionamento de identidades, controle de acesso refinado, segurança de API e análises de identidade, que incluem monitoramento, relatórios e auditoria. Ele também fornece uma grande variedade de conectores prontos para uso que podem ser usados para conectar-se a sistemas de terceiros para construir sistemas feitos sob medida para atender às necessidades de negócios.

Por padrão, o WSO2 Identity Server pode se conectar a repositórios de usuários JDBC, LDAP ou Active Directory e suporta autenticação baseada em nome de usuário/senha, bem como controle de acesso baseado em função ou em atributo. A autenticação de várias opções e multifator, bem como a autenticação adaptativa, podem ser ativadas no WSO2 Identity Server para definir como os usuários devem ser autenticados em vários aplicativos. Ele permite configurar a autenticação em várias etapas, onde a cadeia de autenticação pode conter autenticadores diferentes em cada etapa. Por exemplo, um desenvolvedor pode configurar a autenticação de nome de usuário/senha como o primeiro fator e, em seguida, a autenticação FIDO como o segundo fator. O WSO2 Identity Server aceita E-mail/SMS OTP, FIDO U2F, Google Authenticator, JWTs, Microsoft Authenticator, Mobile Connect, RSA SecurID, logins sociais e certificados x.509. O WSO2 Identity Server fornece conectores para Veridium Biometrics e Aware Knomi para biometria móvel, enquanto outros estão em andamento. Essas configurações são diretas no WSO2 Identity Server, pois são facilmente configuráveis por meio de assistentes de interface do usuário.

O SSO é um dos principais recursos do WSO2 Identity Server, que permite que os usuários forneçam suas credenciais uma vez e obtenham acesso a vários aplicativos. Os usuários não são precisam fornecer suas credenciais ao acessar cada aplicativo até que sua sessão seja encerrada. Além disso, o usuário pode acessar todos esses aplicativos sem precisar fazer login em cada um deles individualmente. O WSO2 Identity Server oferece suporte a SSO via SAML2, OpenID Connect e WS-Federation Passive. Além disso, o SSO pode ser acoplado ao Identity Federation, que envolve a configuração de um provedor de identidade de terceiros como o autenticador federado para o login do usuário em um aplicativo. Quando a federação é acoplada ao SSO, o usuário pode efetuar login em um aplicativo usando as credenciais do autenticador federado e, simultaneamente, ser autenticado em outros aplicativos conectados sem ter que fornecer credenciais novamente.

Os recursos de provisionamento de identidade do WSO2 Identity Server podem ser usados para propagar identidades de usuários em diferentes repositórios de usuários pertencentes a diferentes aplicativos. Ele suporta SCIM e SPML (Linguagem de marcação de provisionamento de serviços) para essa finalidade.

O portal de autosserviço do WSO2 Identity Server para usuários finais fornece um meio de gerenciar o perfil do usuário ou a conta do usuário, adicionar questões de segurança, revogar/atualizar a senha, gerenciar o perfil OpenID e exibir provedores de identidade, sessões de login do usuário, aprovações pendentes e contas associadas.

Além disso, o WSO2 Identity Server fornece uma solução abrangente de gerenciamento de consentimento que pode ser usada para gerenciar os consentimentos, onde os consumidores têm a capacidade de visualizar, editar, exportar e excluir seus dados de perfil. Seu módulo de gerenciamento de consentimento fornece APIs de consentimento RESTful para gerenciar o consentimento remotamente; um portal de consentimento para os usuários revisarem, modificarem e revogarem os consentimentos fornecidos; e suporte ao portal administrativo para que as organizações definam e gerenciem os consentimentos. Ele também tem suporte para a especificação de recibo de consentimento Kantara.

Com recursos de login social, os perfis de clientes podem ser criados e os clientes podem ser autenticados por meio de provedores de identidade de terceiros. O usuário pode preencher todo o formulário de registro fornecido pelo aplicativo ou permitir que o aplicativo importe os dados existentes do perfil de identidade do Facebook, LinkedIn ou Google. Se o usuário optar por se registrar por meio de sua rede social preferida, o aplicativo redirecionará o usuário para a rede social específica. Além disso, sempre que o usuário quiser efetuar login no aplicativo, ele será redirecionado ao site social preferido, que executará a autenticação e retornará um token seguro para ser usado com o aplicativo.

O WSO2 Identity Server pode ser integrado a mecanismos de risco e sistemas externos para executar a autenticação adaptativa. Para este propósito, o WSO2 Stream Processor, uma plataforma de processamento de fluxo leve que entende as consultas SQL de fluxo contínuo para capturar, analisar, processar e atuar em eventos em tempo real é configurada como o mecanismo de risco padrão. Ele pode coletar eventos, analisá-los em tempo real, identificar padrões, mapear seus impactos e comunicar os resultados em milissegundos. Ele pode processar impressões digitais e histórico de dispositivos, geolocalização, geovelocidade, atributos do usuário e realizar análises comportamentais. Além disso, a inteligência de terceiros pode ser importada. A implementação de autenticação adaptativa do WSO2 Identity Server vem com uma rica linguagem de política baseada em script, permitindo escrever scripts de autenticação poderosos em um editor de script para aplicar novas políticas facilmente. Elementos estáticos, como funções do usuário, atributos do usuário, repositórios de usuários e elementos dinâmicos, como tendências do usuário definidas no uso do dispositivo, intervalo de IPs e velocidade geográfica, podem ser levados em consideração ao implementar políticas de autenticação adaptativa.

Para análise, o servidor WSO2 Identity Analytics, que é integrado, mas é executado como um processo separado, pode ser usado para gerar análises de identidade e marketing. O servidor analítico pode ser usado para executar as seguintes tarefas:

- Monitorização e análise

- Eventos de login e monitoramento de sessão

- Usuários/sessões registradas

- Sessões de usuários encerradas manualmente

- Redefinição de senha forçada pelo administrador

- Alerta de segurança em tempo real para atividades de login suspeitas e sessões anormais

- Auditoria de operações privilegiadas usando o sistema de auditoria distribuído (XDAS)

- Coleta interna e monitoramento de estatísticas padrão de acesso e desempenho

- Monitoramento e gerenciamento de métricas do sistema principal usando MBeans JMX

3.2. Unificação de dados do cliente para transformação digital

Figura 4 - Uma arquitetura de referência para uma solução completa do CIAM

Uma solução CIAM bem projetada permitirá que os clientes se conectem adequadamente às ofertas digitais entre canais de uma organização. Ao mesmo tempo, essa solução também fornecerá uma visão única do cliente e, para obter uma visão única, as organizações devem agregar dados de várias fontes, pois os dados de identidade do cliente costumam ser distribuídos em muitos locais diferentes, como o perfil de usuário, vários registros de conta, bancos de dados de terceiros e sistemas CRM e de varejo.

A transformação digital permite que o consumidor consiga o autoatendimento fornecendo acesso direto a sistemas integrados para fornecer uma experiência de usuário unificada em todos os canais. Também facilitará novas maneiras de envolver os clientes e agregar valor. Conectores pré-construídos para outros sistemas, bem como ferramentas de integração, facilitam isso. Como mencionado anteriormente, um sistema CIAM não é uma solução all-in-one e sua capacidade de funcionar em um ecossistema maior, onde pode compartilhar apropriadamente informações com uma variedade de sistemas, é o que o torna poderoso.

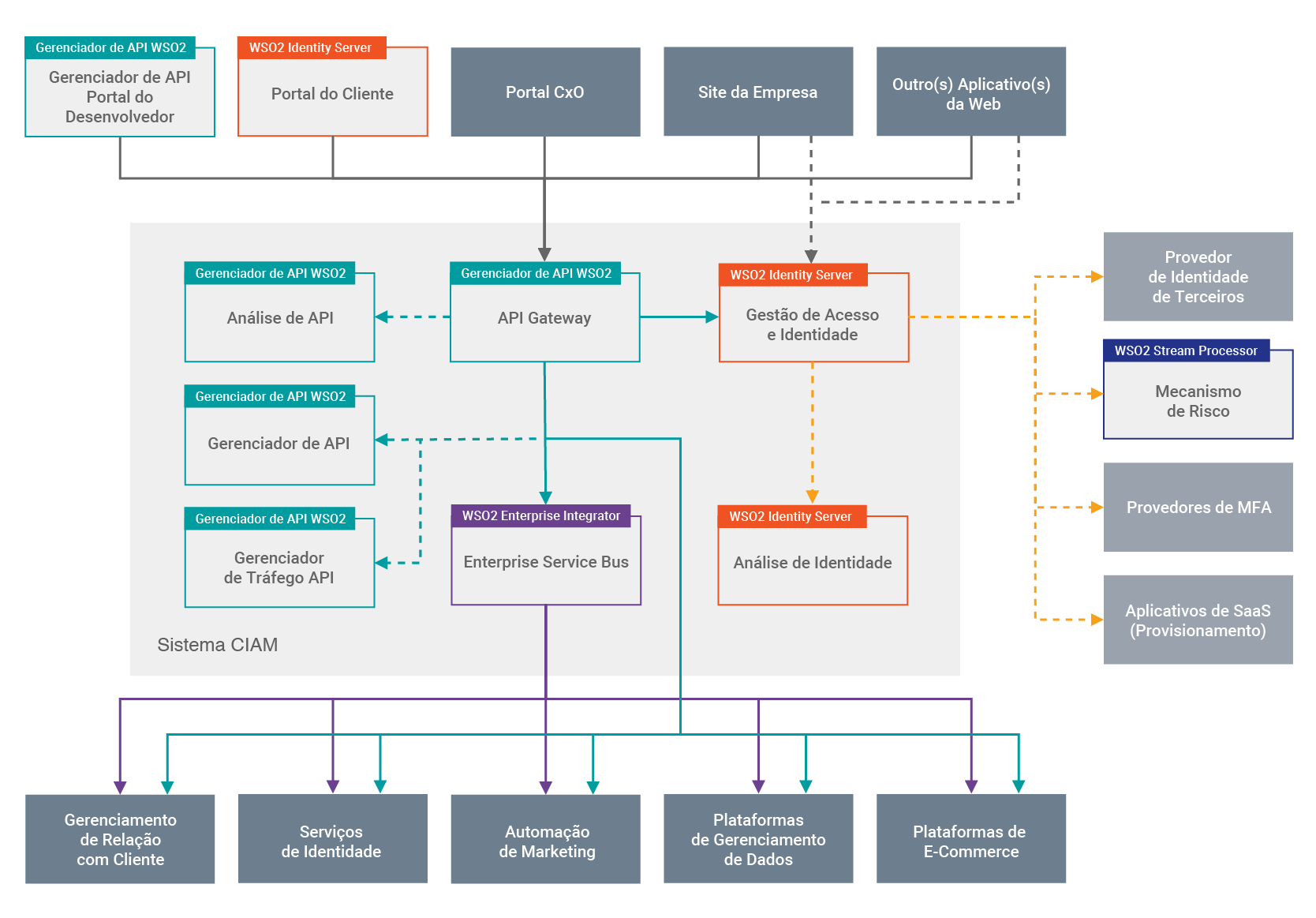

3.2.1 Uma arquitetura de referência do CIAM WSO2 para transformação digital

Figura 5 - Uma arquitetura de referência para uma solução completa do CIAM

Os dois principais produtos WSO2 que permitem a transformação digital corporativa são:WSO2 APIManager e WSO2 Enterprise Integrator.

O WSO2 API Manager é uma solução de gerenciamento de API de software de código aberto que fornece um gateway de API e suporte para criação, publicação, gerenciamento do ciclo de vida, controle de versão, monetização, governança, segurança, limitação de taxa e análise usando a comprovada tecnologia WSO2. Ele fornece interfaces da Web para que as equipes de desenvolvimento implantem e monitorem APIs, e que os consumidores se inscrevam, descubram e consumam APIs por meio de uma vitrine fácil de usar. O WSO2 API Manager consiste em vários componentes: Gateway de API, Gerenciador de chaves, gerenciador de tráfego, Portal do editor, Portal do desenvolvedor (Loja) e Análises. Dependendo do caso de uso e dos volumes de tráfego, esses componentes podem ser implementados em um único tempo de execução ou como tempos de execução separados. As APIs podem ser diretamente expostas a aplicativos de clientes por meio da WSO2 API Manager Gateway, e o Key Manager é responsável por proteger o acesso à API emitindo e validando todos os tokens de segurança. O WSO2 API Manager fornece outros recursos de gerenciamento de API, como documentação, descoberta de serviço por meio da loja, e análises para as APIs expostas. O perfil da WSO2 API Analytics é implementado como um tempo de execução separado.

O perfil do ESB no WSO2 Enterprise Integrator atua como um Enterprise Service Bus (ESB) e fornece seus serviços fundamentais por meio de um mecanismo de mensagens baseado em eventos e baseado em padrões (o barramento). Isso permite que as empresas integrem sistemas existentes, sistemas de legados e APIs de maneira centralizada. Os serviços de integração ou APIs responsáveis por executar tarefas de integração serão implementados no ESB e esses pontos de extremidade serão expostos aos aplicativos de clientes por meio do gateway da API, onde serão protegidos, controlados e monitorados.

Conforme mostrado na arquitetura acima, o WSO2 Enterprise Integrator conectará todos os armazenamentos de dados, sistemas CRM, soluções de marketing, plataformas de e-commerce, sistemas de gerenciamento de conteúdo (CMS), plataformas de gerenciamento de dados e outros sistemas, transformando dados de forma transparente em diferentes formatos e transportes para criar uma experiência unificada para o cliente final. Aproveitar as APIs existentes desses aplicativos para criar novas APIs para expor dados em formatos diferentes ou agregados, e conectar-se a aplicativos de legados por meio de adaptadores e expor seus dados em formatos padrão por meio de APIs são as principais tarefas executadas por um ESB em um sistema CIAM.

O gerenciamento de todas as APIs de integração do ESB, bem como das APIs existentes que possam ser expostas, é feito pelo Gateway da WSO2 API Manager, que roteará centralmente todas as chamadas de API iniciadas dos aplicativos voltados ao cliente para os aplicativos de back-end. O gateway pode se conectar ao WSO2 Identity Server ou ao seu próprio Key Manager para verificar a validade dos tokens de segurança, assinaturas e chamadas da API. Quando o WSO2 Identity Server e o WSO2 API Manager coexistem em uma implantação, a prática recomendada é permitir que o WSO2 Identity Server se comporte como servidor de token da WSO2 API Manager em vez do próprio Key Manager do gerenciador da API. Isso ocorre porque o Gerenciador de chaves é uma versão simplificada do WSO2 Identity Server, onde o último pode executar todas as tarefas exigidas pelo WSO2 API Manager referentes à geração e validação de token.

No entanto, neste sistema consolidado do CIAM, é recomendável implantar um Gerenciador de chaves da API da WSO2 separado, bem como o WSO2 Identity Server, se houver um requisito para expor as APIs do servidor de identidade aos aplicativos de consumo. Nesse caso, o Gerenciador de chaves do gerenciador de APIs protegerá apenas as APIs do servidor de identidade e o restante das APIs. Enquanto isso, o WSO2 Identity Server cuidará do restante dos aspectos de Gestão de Identidade e Acesso, como federação de identidades, login social, login único, ponte de identidade, autenticação adaptável e forte, gerenciamento de contas e provisionamento de identidade. Ele também publicará eventos de identidade para o WSO2 Identity Analytics Server e aproveitará o WSO2 Stream Processor como um mecanismo de risco. Com mais de 50 conectores disponíveis, o WSO2 Identity Server pode se comunicar com vários provedores de identidade e aplicativos para realizar login social, autenticação federada e provisionamento de usuário de saída.

O componente Developer Portal/Store da WSO2 API Manager é um aplicativo da Web, que fornece uma interface colaborativa para que os editores de API hospedem e divulguem suas APIs e que os usuários de API se registrem, descubram, avaliem, assinem e usem APIs seguras.

O Portal do Cliente do WSO2 Identity Server para usuários finais fornece um meio de gerenciar o perfil do usuário ou a conta do usuário, adicionar questões de segurança, revogar/atualizar a senha, gerenciar perfil OpenID e exibir provedores de identidade, consentimentos, sessões de login de usuários, aprovações pendentes e contas associadas.

O WSO2 API Manager fornece um Gerenciador de Tráfego, que ajuda a regular o tráfego da API, disponibiliza APIs e aplicativos para os consumidores em diferentes níveis de serviço e protege as APIs contra-ataques. O Gerenciador de Tráfego apresenta um mecanismo de otimização dinâmica para processar políticas de limitação em tempo real, incluindo a limitação de taxa de solicitações de API.

O componente Analytics da WSO2 API Manager fornece relatórios, estatísticas e gráficos nas APIs implementadas. Os alertas podem ser configurados para monitorar essas APIs e detectar atividades incomuns, gerenciar locais por meio de estatísticas de geolocalização e realizar uma análise detalhada dos registros.

4. Resumo

O CIAM impulsiona o crescimento da receita, aproveitando os dados de identidade para adquirir e reter clientes. Os sistemas CIAM são projetados para provisionar, autenticar, autorizar, coletar e armazenar informações sobre os consumidores em vários domínios.

O CIAM difere do IAM tradicional ou do workforce de várias maneiras. A experiência do usuário é tão importante quanto a privacidade e a segurança. O on-boarding do cliente, o logon único, o perfil progressivo, as integrações sociais, a autenticação forte e adaptável, o autoatendimento, o suporte omnichannel, a detecção de fraudes, a análise e a escalabilidade do cliente são as principais áreas com as quais qualquer implementação do CIAM deve se preocupar. Os sistemas CIAM geralmente apresentam autenticação fraca baseada em senha, mas também suportam logins sociais e outros métodos de autenticação mais fortes. As informações coletadas sobre os consumidores podem ser usadas para diversas finalidades, como autorização para recursos, para análise para dar suporte as campanhas de marketing ou iniciativas de detecção de fraudes. Além disso, os sistemas CIAM devem ser capazes de gerenciar muitos milhões de identidades e processar potencialmente bilhões de logins e outras transações por dia.

A WSO2 fornece uma plataforma atraente para criar uma solução CIAM abrangente com seus recursos de IAM, gerenciamento de API, integração e análise de fluxo contínuo. Ao fornecer funcionalidade em uma plataforma de código aberto nativa de nuvem, a WSO2 facilita a agilidade para o desenvolvimento e implantação de uma solução CIAM.

Os dados de identidade são o novo ouro, e o CIAM é uma capacidade comercial predominante que fortalecerá ainda mais os desenvolvedores como uma forma de se adaptar continuamente às novas necessidades de clientes e negócios.

Sobre a WSO2

A WSO2 é a provedora de integração de software de código aberto número 1 do mundo, ajudando as organizações orientadas para o uso digital a se tornarem ágeis na integração. Os clientes nos escolhem pela nossa ampla plataforma integrada, nossa abordagem para software código aberto e metodologia de transformação ágil. A plataforma híbrida da empresa para desenvolvimento, reutilização, execução e gerenciamento de integrações evita o bloqueio por meio de software de código aberto executado no local ou na nuvem. Hoje, centenas de marcas líderes e milhares de projetos globais executam 6 trilhões de transações por ano usando tecnologias de integração WSO2. Visite https://wso2.com para saber mais.

5. Referência

- [Blog Post] Customer IAM (CIAM) ~ Transformando dados de identidade em oportunidade de negócios! -

https://medium.facilelogin.com/customer-iam-ciam-turning-identity-data-into-gold-3dcfc93f0073 - [2] Mary Ruddy - Top 5 Tendências em Design de Soluções CIAM (Relatório Gartner, março de 2018)

- [3] Mary Ruddy - Principais Recursos para G Gerenciamento de Identidades e Controle de Acesso de Clientes (Relatório Gartner, fevereiro de 2019)

- [4] Merritt Maxim e Andras Cser - Market Overview: Soluções de Gestão de Identidade e Acesso ao Cliente (CIAM) (Relatório Forrester, agosto de 2015)

- [5] John Tolbert - Plataformas CIAM (Relatório Kuppingercole, dezembro de 2018) -

https://www.kuppingercole.com/report/lc79059 - [6] WSO2 Identity Server -

https://wso2.com/identity-and-access-management/ - [7] Gerenciador de API WSO2 -

https://wso2.com/api-management/ - [8] WSO2 Enterprise Integrator -

https://wso2.com/integration/ - [9] WSO2 Stream Processor -

https://wso2.com/analytics-and-stream-processing/ - [10] Um guia para o WSO2 Identity Server -

https://wso2.com/whitepapers/a-guide-to-wso2-identity-server/ - [11] The Forrester Wave™: API Management Solutions, Q4 2018 -

https://wso2.com/resources/analyst-reports/the-forrester-wave-api-management-solutions-q4-2018/

x